Delitos Informáticos - Biometría

Delitos Informáticos

A. Terrorismo Virtual:

La difusión de noticias falsas en Internet (por ejemplo decir que va a explotar una bomba en el Metro), es considerado terrorismo informático y es procesable.

B. Espionaje Corporativo:

No solamente consiste de los esfuerzos de una compañía para robar los secretos comerciales de otra empresa. También puede ser la reacción de los empleados a un cambio en la compañía. Además incluye obtener información sobre ejecutivos clave de otra empresa.

La información más valiosa actualmente está almacenada de forma electrónica y, dado que las computadoras están conectadas a redes y en línea, o accesibles por otros medios físicos, el director de sistemas juega un papel fundamental en la defensa de la corporación frente a las actividades de espionaje (y en la detención de esas actividades cuando se descubren). A pesar de que lo más probable es que los incidentes de espionaje corporativo no puedan erradicarse completamente, las corporaciones pueden modificar sus estrategias de seguridad para reducir al mínimo los incidentes y las pérdidas que provocan.

C. Cyberbulling:

También denominado acoso virtual o acoso cibernético, es el uso de redes sociales para acosar a una persona o grupo de personas, mediante ataques personales, divulgación de información confidencial o falsa entre otros medios. Es decir, se considera ciberacoso, o ciberagresión a todo aquello que se realice a través de los dispositivos electrónicos de comunicación con el fin intencionado de dañar o agredir a una persona o a un grupo. Además, estos actos de ciberagresión poseen unas características concretas que son el anonimato del agresor, su velocidad y su alcance.

El ciberacoso puede englobar varios tipos de acosos conocidos:

- acoso psicológico;

- acecho o stalking;

- Grooming

- acoso laboral;

- acoso sexual;

- acoso inmobiliario;

- acoso familiar.

D. Empresas que han cometido delitos informáticos:

Hay muchas empresas que han cometido delitos informáticos, sin embargo normalmente cuando se descubren no son cerradas sino sentenciadas por dinero. Unos ejemplos de casos son los siguientes:

Escándalo contable de WorldCom:

Pérdidas estimadas: 107.000 millones de dólares en activos.

WorldCom, alguna vez la segunda mayor empresa de telefonía

de larga distancia de Estados Unidos, se declaró en quiebra en el 2002 luego de

que revelara que sus ejecutivos inflaron los activos de la compañía en 11.000

millones de dólares a través de una contabilidad dudosa.

Decenas de miles de empleos se perdieron debido al

escándalo. Bernard Ebbers, exdirector ejecutivo de WorldCom, fue condenado a 25

años de prisión en el 2005.

Fraude en la tasa Libor:

Pérdidas estimadas: alrededor de 9.000 millones de dólares

en multas

El escándalo relacionado con la tasa Libor surgió a mediados

del 2012 cuando Barclays (BCS) admitió manipular los puntos de referencia de la

tasa de interés, los cuales son utilizados para establecer el precio de

billones de dólares de productos financieros alrededor del mundo.

Barclays y otros grandes bancos han pagado fuertes

penalizaciones por su participación en el escándalo, lo cual le ha costado

hasta ahora a la industria alrededor de 9.000 millones de dólares.

Tom Hayes, el primer banquero en ser juzgado por la

conspiración mundial relacionada con los tipos de interés, fue sentenciado a 14

años de cárcel en agosto.

Biometría:

A. La biometría en los aeropuertos:

Las principales virtudes de los dispositivos biométricos pasan por la seguridad y eficacia que proporcionan a quienes los instalan. Un aeropuerto se convierte en un lugar en el que la biometría se puede convertir en un avance para el transporte aéreo de personas.

Uno de los ejemplos es la huella dactilar es el método empleado por esta tecnología para reconocer a las personas. Aplicar esta solución a los aeropuertos ofrece un avance para eliminar suplantaciones de personalidad y evitar riesgos en los aviones, ya que no habría manera de engañar a estos registros y se sabría exactamente quién quiere acceder.

B. La biometría en el campo de la salud:

Existen evidencias científicas de las manifestaciones en rasgos físicos o de comportamiento de los diferentes deteriores neurológicos o cognitivos, ya sean debidos a diferentes patologías o simplemente del envejecimiento. Ocasionalmente, estos deterioros derivan en accidentes cereborvasculares, que pueden ocurrir a cualquier edad, en ambos sexos y en todas las razas de todos los países. Los científicos continúan encontrado factores de riesgo, así como correlaciones con nuevos síntomas o grupos poblacionales.

De forma previa a la aparición de este tipo de accidentes, el cuerpo envía señales de aviso con un marcado origen neurológico. Entre estas se encuentran las siguientes:

- Entumecimiento, debilidad o parálisis repentina de la cara, el brazo o la pierna, especialmente en un solo lado del cuerpo.

- Confusión repentina, dificultad al hablar, o del entendimiento del habla.

- Dificultad repentina para ver en uno o en ambos ojos.

- Dificultad repentina al caminar, vértigo, o pérdida del equilibrio o de la coordinación.

- Dolores de cabeza fuertes, repentinos y sin causa conocida.

A modo de ejemplo, es bien conocido que la degradación de la calidad en la escritura o en la voz es uno de los síntomas de demencias, tales como las enfermedades de Parkinson, Alzheimer, y la Esclerosis Múltiple.

C. La biometría en los celulares móviles:

El uso de los 'smartphones' está cambiando; cada vez más personas los utilizan para hacer transacciones bancarias, reservas o compras, actividades en las que se requiere facilitar información sobre la tarjeta de crédito, y en las que la biometría aparece como garantía de seguridad para la autenticación de los usuarios.

La autenticación biométrica es el medio por el que la persona puede confirmar su identidad haciendo uso únicamente de sus características biológicas, como la huella dactilar, la retina o el rostro.

Este tipo de sistema de autenticación complica la posibilidad de robo y anula por completo la del olvido, como apuntan desde la compañía. Es un método que confirma por completo la verdadera identidad del usuario, en base a sus características físicas.

La lectura de huella dactilar es el método en el que más confían las telcos para mantener a salvo la información personal de sus clientes, pero otra alternativa a las contraseñas es el reconocimiento facial.

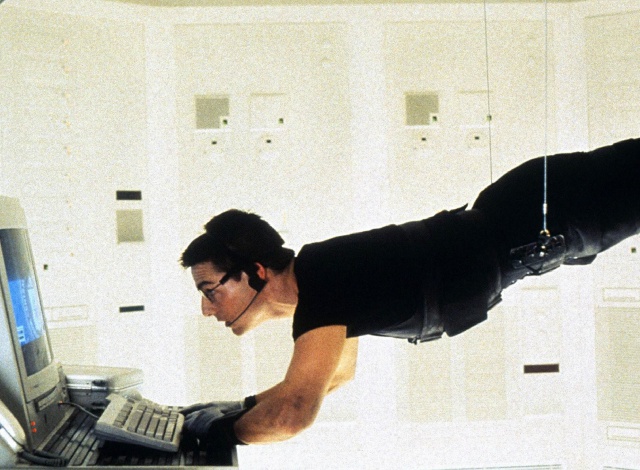

D. La biometría en las películas:

En las películas actuales del cine se ha implementado el uso de biometría, bien sea en la grabación o en la misma película, algunos ejemplos que tenemos de estos son:

- Misión Imposible 4: En esta película se el protagonista de la película es un espía el cual tiene artefactos bastante avanzados, en muchas escenas de la película se usa el lector de retina para uso de sistemas de seguridad, también utilizaron un artefacto que captaba la forma de la cara y dirección de miradas para hacer creer a una persona que existía un pasillo falso con una pantalla gigante conectada al artefacto.

- Avatar: En esta película la mitad de las personas eran seres de otro planeta, pero fueron basados en personas reales gracias a tecnología de reconocimiento facial podían hacer que obtuvieras facciones similares a las del actor e hiciera lo que hacia la persona, y así se hizo para filmar dicha película

- Advengers End Game: Para la filmación de esta película se usó la misma tecnología anteriormente nombrada basada en leer las facciones de la cara del actor y gestos hechos por el para luego los personajes digitalizados realizar las acciones hechas.

Aquí hay un vídeo de como se hizo Avatar:

Me fascino tu blog!! Muy interesante todo y muy detallo y claro, sigue así crack!! Éxitos

ResponderBorrarBuena información respecto a la biometría y los delitos informáticos, Siempre hay que saber toda esta tecnología que ha llegado a pasar el tiempo, tanto la tecnología que nos ayuda como la tecnología usada por malicia

ResponderBorrarInteresante como puede el internet vulnerar a las personas de ese modo. ¡Muy buen blog!

ResponderBorrarun buen blog pude entender sobre la biometria felicidades. saludos desde Francia

ResponderBorrarUno de los mejores que he visto, de verdad muy buena info y muchos datos importantes con respecto a los delitos informáticos, explicaste todo super bien

ResponderBorrarMe encantó tu blog!, siento que esta información me pude ayudar bastante ya que aprendí cosas que no sabia. Tiene muchas cosas interesantes, sigue así EXITOS!!

ResponderBorrarMe encantó tu blog!, siento que esta información me pude ayudar bastante ya que aprendí cosas que no sabia. Tiene muchas cosas interesantes, sigue así EXITOS!!

ResponderBorrarEste blog me ha dado esperanzas en la humanidad.

ResponderBorrarBuenísimo!

El tema no se cargó :(... faltó un poco de estética en la presentación de los temas... hubieras usado más la barra de formato para que sea de deleite la lectura de toda esta importante información.

ResponderBorrar